In deze 4-delige rubriek zal Principal Network Consultant Loek enkele complexe netwerk- en security vraagstukken in begrijpelijke taal behandelen. Zo krijgt de lezer een inkijk in wat een Network Consultant dagelijks bezig houdt. Het eerste deel: netwerksegmentatie.

Oktober is Cyber Security Month, een mooi moment om verschillende security onderwerpen verder uit te diepen. Door middel van een viertal blogs tracht ik een inkijkje te geven in de complexe wereld van networking. Mocht je na het lezen van deze blog nog vragen hebben, neem dan gerust contact met mij op.

Een netwerk kun je vergelijken met de fundering van een huis, het vormt de basis van de IT dienstverlening. Een goed en stabiel netwerk is dus van belang om applicaties op een correctie manier te laten functioneren. Daarnaast is het enorm belangrijk dat een netwerk veilig is. Netwerk en security zijn daarmee onlosmakelijk met elkaar verbonden.

Helaas is een netwerk niet met één oplossing goed te beveiligen. Het onderwerp ‘netwerk security’ bestaat dan ook uit een groot aantal subonderwerpen. Je hebt verschillende beveiligingslagen nodig om optimaal beveiligd te zijn. In deze serie beschrijf ik de volgende onderwerpen:

- Netwerksegmentatie

- De toepassing van firewall policies

- De uitdagingen bij het toepassen van netwerksegmentatie

- Cisco Secure Client en Secure X

Als eerste, netwerksegmentatie. Netwerksegmentatie is bewezen van belang. Het zorgt er namelijk voor dat cyberaanvallen slechts beperkte gevolgen hebben.

Wat is netwerksegmentatie?

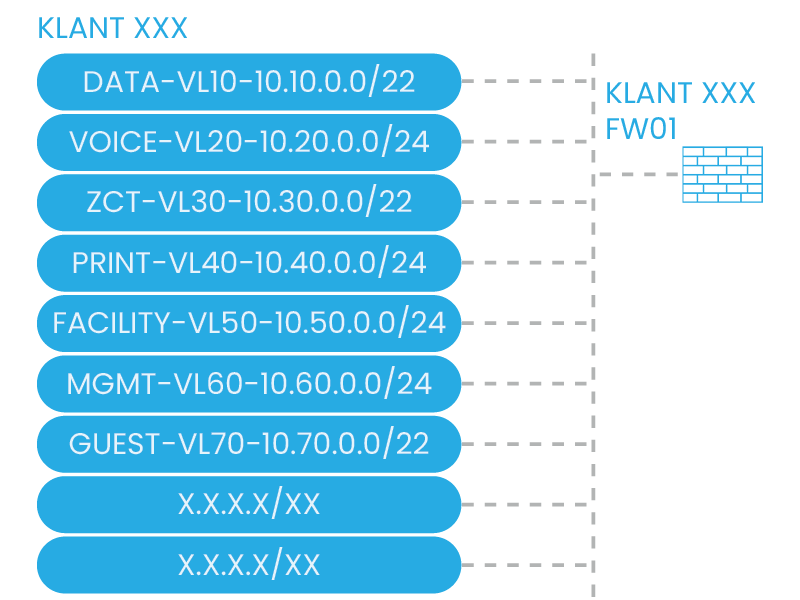

Met netwerksegmentatie verdeel je jouw netwerk in meerdere segmenten (VLANS). Voor elk type systeem creëer je een dergelijk segment. Een type systeem kan hierbij werkelijk van alles zijn, denk aan een pc/laptops, printers, alarminstallaties, camera’s, slimme deurbellen en nog veel meer. Tussen deze verschillende segmenten wordt er een muur (firewall) geplaatst. Deze firewalls zijn zo ingesteld, dat zij bepalen welke segmenten met elkaar en op welke manier mogen communiceren.

Een afbeelding zegt vaak meer dan duizend woorden. In bovenstaand voorbeeld zijn diverse segmenten gedefinieerd. Op basis van type systeem is er een logische en begrijpelijke indeling gemaakt. Zo worden pc’s en laptops in het DATA-segment geplaatst, vallen telefoons onder het VOICE segment en bestaat het PRINT segment onder andere uit printers.

Ook de overige devices in het netwerk moeten goed worden gesegmenteerd. Bepaalde devices, zoals slimme deurbellen en camera’s, zijn over het algemeen makkelijker te hacken en daarmee vormen zij een zwakke schakel in de netwerkbeveiliging. Daarom is het goed dit soort devices in een apart segment onder te brengen.

Het belang van netwerksegmentatie

Zoals reeds benoemd, is netwerksegmentatie enorm belangrijk. Wanneer een kwaadwillende zich namelijk toegang verschaft tot het netwerk, kan deze relatief eenvoudig met een ander apparaat binnen het netwerk verbinden om zo verder het netwerk binnen te dringen. Dit kan dan bijvoorbeeld leiden tot het platleggen van de organisatie door middel van ransomware. Een term die je daar vaak bij hoort terugkomen is ‘lateral movement’. Met lateral movement probeert een aanvaller om vanuit een apparaat meerdere devices binnen hetzelfde segment te injecteren, om zo steeds verder te infiltreren in het systeem.

Door netwerksegmentatie toe te passen voorkom je deze verspreiding. De muren tussen de hokjes laten namelijk apparaten niet rechtstreeks met elkaar communiceren, waardoor de infiltratie op een gegeven moment stil komt te staan. Hierbij wordt uitgegaan van het feit dat in de regel geen communicatie is toegestaan tussen de verschillende segmenten. Op deze regel worden uitzonderingen gemaakt voor protocollen en poorten die nodig zijn voor de dienstverlening. Dit maakt het voor kwaadwillenden een stuk lastiger om tussen de verschillende segmenten te bewegen.

Ook het preventief onderhouden van alle systemen die met het netwerk verbonden zijn (bedraad en draadloos) is belangrijk. Elk apparaat dient voorzien te worden van software- en security-updates. Het nemen van meerdere maatregelen vergroot de beveiliging en vermindert het risico.

Wil jij meer weten over netwerksegmentatie of netwerk security in het algemeen? Ik help je graag. Neem contact op door een mail te sturen naar loek.canisius@tcc.eu.